¿Cuántas veces ha abierto una pestaña, solo para salir de ella durante unos minutos, horas o incluso durante la noche? Cuando regresa a esa pestaña, tener que iniciar sesión nuevamente no es inesperado. Después de todo, ¿quién realiza un seguimiento del programa de actualización de cada página y del temporizador de cierre de sesión? ¡Nosotros no! Sin embargo, este tipo de comportamiento hace que las páginas web sean vulnerables al tabnapping, y este tipo de ataque cibernético se aprovecha de los usuarios de sitios que manejan información privada, como proveedores de correo electrónico y portales de redes sociales. Tabnapping se basa en la confianza de un usuario en los sitios web con los que está familiarizado, junto con su falta de atención a los detalles, especialmente cuando se trata de las pestañas que tiene abiertas.

Nota: A veces verás «tabna pp ing» escrito como «tabna bb ing». El término «tabnapping» es una combinación de «tab» y «secuestro». Es lógico que «tabnabbing» sea una combinación de «tab» y «nab». De cualquier manera, ambos se refieren al mismo esquema y, en nuestro caso, vamos con la versión «tabna pp ing».

Tabnapping es un tipo específico de exploit y ataque de phishing. Con tabnapping, el atacante crea sitios web que se hacen pasar por sitios web populares. Luego, el pirata informático persuade a los usuarios para que envíen su información de inicio de sesión, incluidas sus contraseñas, al sitio falso. A menudo, los sitios web falsos se parecen tanto a los sitios web reales a los que los usuarios están acostumbrados que no notan la diferencia. El usuario piensa que el sitio web es genuino y no duda en ingresar su información de inicio de sesión, como siempre lo ha hecho.

Lo que diferencia al tabnapping de otros tipos de ataques de phishing (como hacer clic en un enlace falsificado en un correo electrónico) es que el usuario generalmente no se da cuenta de que la pestaña es falsa. La página de inicio de sesión falsa se carga en una pestaña que ya ha estado abierta en el navegador durante mucho tiempo . La mayoría de la gente no pensaría que una pestaña que abrieron ellos mismos fue tomada.

Los ataques de tabnapping son especialmente exitosos cuando el atacante puede ver los sitios web que el usuario carga con frecuencia; luego puede simular los sitios en los que el usuario inicia sesión regularmente.

Supongamos que ingresa al sitio web de su banco con la intención de iniciar sesión. Se dirige directamente a la página de inicio de sesión escribiendo la URL usted mismo. Pero luego te quedas atrapado haciendo otra cosa en otra pestaña o ventana. Después de aproximadamente una hora, vuelve a hacer clic en la pestaña del banco porque está listo para iniciar sesión y verificar sus cuentas.

En el caso de un ataque tabnapping, en ese momento, el navegador ha navegado a una página que se hace pasar por la página del banco. Pero verá una página que se parece a la página del banco en la que ha estado cien veces y que abrió ese mismo día.

Cómo funciona el tabnapping

En los navegadores, los enlaces externos pueden abrirse en nuevas pestañas o ventanas si los elementos HTML HREF tienen atributos target=_blank especificados . Desafortunadamente, esto hace que los usuarios sean vulnerables a los ataques tabnapping. A veces, tabnapping se considera un defecto de diseño en algunos navegadores. Sin embargo, aunque los navegadores no son deliberadamente vulnerables a la piratería y la manipulación, el diseño que permite tabnapping tiene un propósito.

Después de que se carga una página y la pestaña ha estado abierta durante mucho tiempo, los navegadores pueden navegar por el origen de una página en esas pestañas inactivas. ¿Cómo? Tiene que ver con la política del mismo origen , un concepto de seguridad en línea. Esto es cuando un navegador permite que los scripts de una página web tengan acceso a los datos de otra página web si ambas páginas web tienen el mismo origen (nombre de host, número de puerto y esquema de URI). El propósito de la política es prevenir la actividad maliciosa. Si hay un script malicioso en la primera página, se evita que obtenga datos confidenciales de otras páginas web. Sin embargo, esta medida de seguridad es también lo que hace posible el tabnapping.

Durante un ataque, el atacante envía una página web con el atributo target=_blank e incrusta un enlace malicioso en ella. El usuario hace clic en el enlace malicioso, que abre una nueva pestaña. Luego, el hacker cambia la primera pestaña a una página de phishing falsa. Esto engaña al usuario haciéndole creer que se desconectó de su cuenta y que debe volver a iniciar sesión.

Cómo los propietarios de sitios web pueden evitar el tabnapping con el atributo rel=”noopener”

Algunos navegadores tienen extensiones u otras medidas de seguridad que protegen contra ataques tabnapping. Sin embargo, no todos los navegadores permiten deshabilitar los redireccionamientos de pestañas inactivas porque hay casos en los que son legítimos. Y dado que tabnapping no es muy común (aunque sigue siendo lo suficientemente importante como para las medidas de prevención), esos proveedores de navegadores no quieren arriesgarse a romper sus aplicaciones en aras de la mejora de la seguridad. Eso significa que es posible que algunos navegadores nunca tengan soluciones o parches para evitar el tabnapping. Sin embargo, todavía hay pasos que puede tomar para evitar este tipo de ataque a sus lectores.

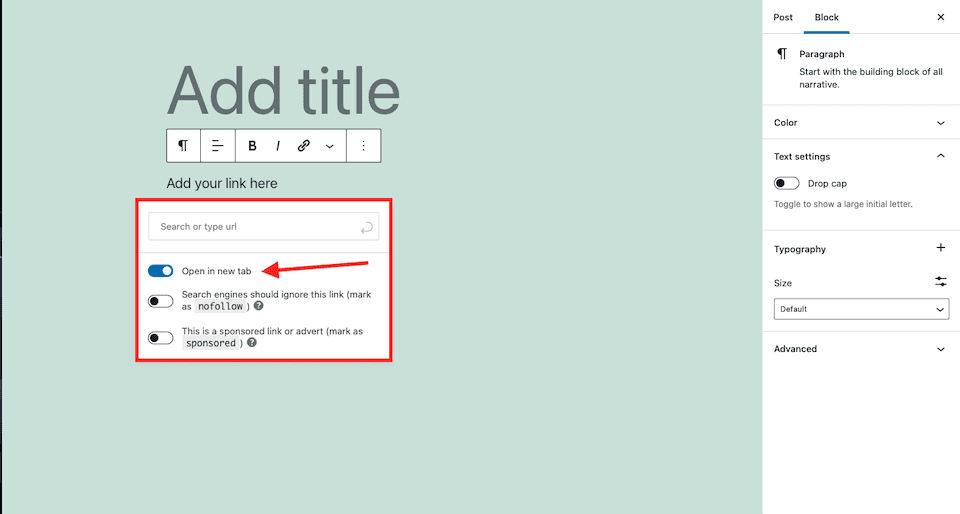

Para evitar el tabnapping en su sitio web, agregue el atributo rel=”noopener” a cualquier enlace que esté configurado para abrirse en una nueva pestaña o ventana. WordPress agrega automáticamente este atributo cuando agrega un enlace y luego selecciona Abrir en una pestaña nueva .

Sin embargo, dado que rel=”noopener” no funciona en Firefox y algunos navegadores más antiguos, hay otro atributo que debe agregar: rel=”noreferrer” que WordPress también agrega a los enlaces en las pestañas nuevas si está actualizado.

Ya sea que esté usando WordPress o no, así es como deberían verse sus enlaces para evitar tabnapping:

Cómo los usuarios pueden mantenerse a salvo del tabnapping

Los principales navegadores suelen tener algún tipo de filtro para eliminar sitios maliciosos, así como sitios legítimos con infecciones. Mientras las listas negras de esos sitios estén actualizadas, es probable que se bloqueen los ataques de tabnapping. Si alguna vez ve un aviso de que un sitio al que intenta acceder ha sido comprometido, preste atención a esa advertencia. No es un chiste.

Los usuarios también deben verificar siempre la URL antes de ingresar su información de inicio de sesión, especialmente si tienen pestañas que han estado abiertas durante mucho tiempo. Es poco probable que los atacantes puedan falsificar la URL del sitio web legítimo, por lo que puede ser un claro indicio de que es falso. Cierra la pestaña de inmediato si la URL muestra una bandera roja. No escriba, haga clic ni interactúe. Solo ciérralo.

Los administradores de contraseñas también son útiles. Si sus credenciales de inicio de sesión están vinculadas al sitio web legítimo, solo deberían completarse cuando esté en el sitio web real, no cuando esté en un sitio falso que se parece. Los administradores de contraseñas se coordinan con la URL, no con el nombre comercial. Si no ve la ventana emergente de credenciales de inicio de sesión, cierre la pestaña y comience de nuevo.

Otros tipos de amenazas de secuestro de navegador

Tabnapping no es el único tipo de amenaza de secuestro de navegador a tener en cuenta. Los atacantes cibernéticos tienen todo tipo de formas de obtener sus clics y robar su información. En general, el secuestro del navegador es un software que cambia el comportamiento o la apariencia de un navegador, y también puede realizar cambios en la configuración. Todo esto sucede sin su consentimiento, por supuesto.

Como resultado, el pirata informático puede obtener ingresos, recopilar sus datos e incluso registrar sus pulsaciones de teclas. En última instancia, pueden robar su identidad si recopilan suficiente información para crear un perfil completo de usted. Los tipos de secuestro del navegador incluyen:

- Adware que inunda su navegador con anuncios emergentes que pagan por clic. Este tipo de ataque generalmente ralentizará su computadora porque consume muchos recursos.

- Seguimiento de cookies para controlar lo que hace en línea. Los malos actores pueden averiguarlo todo, desde su ubicación y dirección IP hasta las páginas que ve y lo que busca.

- Redirección a páginas web o motores de búsqueda peligrosos o reemplazo de su página de inicio o motor de búsqueda predeterminado.

- Spyware que recopila sus datos privados, que luego se comercializan en los mercados de datos (lo que a menudo también termina en el robo de identidad).

Para defenderse, manténgase al tanto del estado de su navegador y esté atento a los signos reveladores de un hackeo, como los descritos anteriormente. Esté atento a los complementos, extensiones y complementos del navegador también. Si algo sale mal después de instalar el software, elimínelo inmediatamente. También debe mantener su navegador limpio con limpieza regular y limpieza de caché , lo que se puede lograr con un complemento de caché como W3 Total Cache . Y, por supuesto, use software antivirus regularmente y evite usar Wi-Fi público y/o no seguro siempre que sea posible.

Terminando

En resumen, los ataques de tabnapping hacen que los usuarios piensen que ellos mismos abrieron la pestaña y que el sitio simplemente se agotó. La página original enlaza con una segunda página, y la segunda página puede reescribir la página original y reemplazarla con un sitio de phishing. Dado que el usuario comenzó en la página legítima, es poco probable que se dé cuenta de que es un reemplazo. El diseño de la página se parece al original. Cuando el usuario inicia sesión en la página «original», sus credenciales se transmiten a otro lugar por completo.

Para mantenerte lo más seguro posible de tabnapping, nunca inicies sesión en una pestaña que no hayas abierto tú mismo. E incluso si cree que abrió la pestaña, si regresa a una página de inicio de sesión después de haber estado inactiva por un tiempo, ciérrela para estar seguro y luego regrese al sitio web para abrir una nueva. Compruebe siempre la URL también. Cuando se trata de otras amenazas de secuestro del navegador, practique una buena higiene del navegador: limite y preste atención al software que usa, borre el caché del navegador regularmente e invierta en un software antivirus de calidad.

También puede leer nuestro artículo sobre el secuestro de cookies y cómo prevenirlo .

¿Alguna vez le han tabulado el navegador? ¡Cuéntanoslo en los comentarios!

Imagen destacada de Legend_art / Shutterstock.com